🎯 この記事を読み終わるころには、この問題が解けるようになります!

【例題】ソーシャルエンジニアリング

ソーシャルエンジニアリングに分類される手口はどれか。

ア. ウイルス感染で自動作成されたバックドアからシステムに侵入する。

イ. システム管理者などを装い、利用者に問い合わせてパスワードを取得する。

ウ. 総当たり攻撃ツールを用いてパスワードを解析する。

エ. バッファオーバーフローなどのソフトウェアの脆弱性を利用してシステムに侵入する。

※ヒント:ソーシャルエンジニアリングは「技術的な手法」ではなく「人間の心理」を利用する攻撃です!

前回はネットワークを学びました。今回は、基本情報技術者試験で最も出題数が多い「情報セキュリティ」を徹底解説します。サイバー攻撃の種類、マルウェアの特徴、暗号化技術、デジタル署名とPKI、リスクマネジメント、そしてファイアウォールやIDSといった対策技術まで、試験に出る内容を余すことなく解説します!

目次

- 情報セキュリティの基本概念(CIA)

- 情報セキュリティの脅威(3分類)

- マルウェアの種類と特徴

- Webサイトへの攻撃手法

- その他の攻撃(DoS・DDoS・スパムなど)

- 暗号化技術(共通鍵・公開鍵・ハイブリッド)

- デジタル署名とメッセージダイジェスト

- 認証局(CA)とPKI

- 認証技術(パスワード・多要素認証・バイオメトリクス)

- 脅威への対策(ファイアウォール・IDS・WAF・DMZ)

- リスクマネジメント

- 過去問チャレンジ!

- この章のまとめ

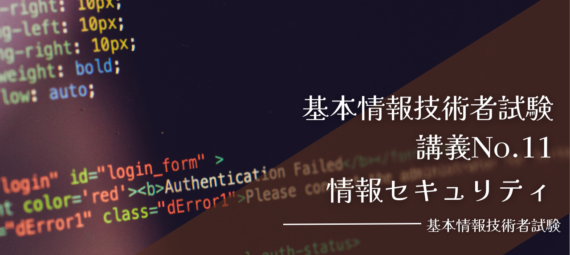

1. 情報セキュリティの基本概念(CIA)

▲ 情報セキュリティの3要素:機密性・完全性・可用性

- 情報セキュリティとは、情報資産を守ることです。

- 情報セキュリティには3つの重要な要素(CIA)があります:

| 要素 | 英語 | 意味・説明 |

|---|---|---|

| 機密性 | Confidentiality | 許可された人だけが情報にアクセスできる状態を確保すること |

| 完全性 | Integrity | 情報が正確で完全な状態を保ち、不正な改ざんがされていないこと |

| 可用性 | Availability | 必要なときにいつでも情報にアクセスできる状態を確保すること |

- 情報セキュリティを脅かすリスク要因のことを「脅威」といいます。

- 脅威は「人的脅威」「技術的脅威」「物理的脅威」の3種類に分類できます。

📝 ポイント:CIAは最重要!

「機密性・完全性・可用性」の英語の頭文字を取って「CIA」と覚えましょう。試験では3つの定義を正確に区別することが重要です。

2. 情報セキュリティの脅威(3分類)

-

人的脅威:人間が引き起こす脅威。誤操作によるデータ消去、不正アクセス、内部不正など。

- ソーシャルエンジニアリング:技術的な手段を使わず、人間の心理的な隙を利用して機密情報を入手する手法。例:システム管理者を装いパスワードを聞き出す、緊急事態を装って機密情報を入手するなど。

- 不正のトライアングル:人が不正を行うのは「機会」「動機」「正当化」の3つが揃ったときという理論。

- 技術的脅威:コンピュータやネットワーク技術を利用した脅威。マルウェア、不正アクセス、盗聴など。

- 物理的脅威:直接的な手段による脅威。水害、落雷、地震、火災、盗難、侵入など。

📌 重要:ソーシャルエンジニアリングの特徴

ソーシャルエンジニアリングは「技術的なツールや知識を使わない」点が特徴です。試験では「システム管理者を装う」「電話でパスワードを聞き出す」などの具体例が正解の選択肢になります。

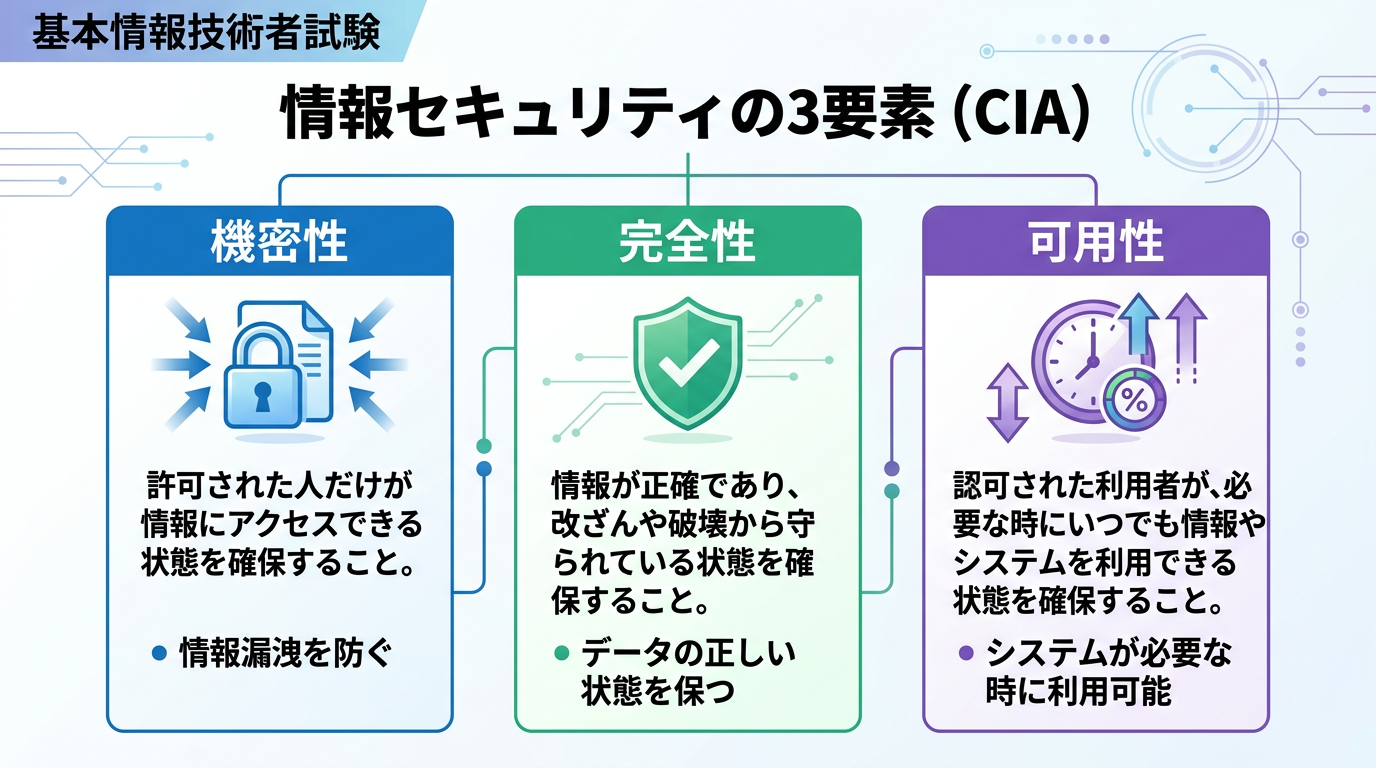

3. マルウェアの種類と特徴

▲ マルウェアの種類と各特徴

- マルウェア(Malware):悪意のあるソフトウェアの総称。「Malicious(悪意ある)+Software」の造語。

| マルウェア名 | 特徴 | 語源・ポイント |

|---|---|---|

| コンピュータウイルス | 他のプログラムに寄生して自己複製し感染拡大する | 宿主(ファイル)が必要 |

| ワーム | 宿主なしで自己複製・ネットワークを通じて感染拡大する | 単独で増殖可能 |

| トロイの木馬 | 正常なソフトに見せかけて悪意のある処理を実行する | 実行されるまでわからない |

| スパイウェア | 利用者に気づかれないように個人情報を収集する | 「Spy(諜報員)+Software」 |

| ランサムウェア | ファイルを暗号化し身代金を要求する | 「Ransom(身代金)+Software」 |

| キーロガー | キーボード入力を記録する(悪用でパスワード窃取) | 「Key+Log(利用記録)」 |

| ボット | 攻撃者からの遠隔指令を受けて動作するプログラム | 「Robot」の略称 |

| バックドア | システムへの不正アクセス用の裏口 | 「Backdoor(裏口)」 |

📝 ポイント:ウイルスとワームの違い

ウイルスは「宿主(他のファイル)に寄生して感染」、ワームは「単独で複製・感染拡大」。この違いが試験頻出です!

4. Webサイトへの攻撃手法

- フィッシング(Phishing):利用者を偽サイトに誘導し、個人情報(クレジットカード番号・パスワードなど)を不正に取得する攻撃。語源は「Phreaking(電話回線不正使用)+Fishing(釣り)」。

- ドライブバイダウンロード(Drive-by Download):悪意のあるWebサイトを閲覧するだけで、マルウェアが自動ダウンロードされる攻撃。

- SEOポイズニング(SEO Poisoning):悪意のあるサイトを検索結果の上位に表示させ、多くの利用者に閲覧させる攻撃。「Poisoning(毒を盛る)」。

- DNSキャッシュポイズニング(DNS Cache Poisoning):DNSサーバのキャッシュを書き換えてドメインとIPアドレスの対応を改ざんし、ユーザーを偽サイトに誘導する攻撃。

- SQLインジェクション(SQL Injection):Webアプリケーションに不正なSQL文を送り込み、データベースを改ざんしたり不正にデータを取得したりする攻撃。

- クロスサイトスクリプティング(XSS:Cross Site Scripting):Webフォームに悪意あるスクリプトを埋め込み、閲覧したユーザーのcookieなどのデータを盗み出す攻撃。

📌 重要:Web攻撃の種類の区別

SQLインジェクション→「データベース」への攻撃、XSS→「利用者のブラウザ」への攻撃、と整理して覚えましょう。

5. その他の攻撃(DoS・DDoS・スパムなど)

- スパム(Spam):受信者の承諾なしに無差別に送付される迷惑メール。

- DoS攻撃(Denial of Service Attack):電子メールやWebサーバへの大量リクエストを送りつけてサービスを提供不能にする攻撃。

- DDoS攻撃(Distributed DoS Attack):複数のコンピュータから一斉にDoS攻撃を行う分散型攻撃。ボットネット(C&Cサーバの制御を受けたボット群)を使う。

- ブルートフォース攻撃(Brute Force Attack):パスワードの全組み合わせを試す総当たり攻撃。

- 辞書攻撃:辞書に載っているすべての単語をパスワードとして試す攻撃。

- パスワードリスト攻撃:他サービスから不正入手したIDとパスワードのリストを使って試す攻撃。

- ディレクトリトラバーサル攻撃(Directory Traversal Attack):「../」などのパス指定を使い、本来公開されていないディレクトリのファイルに不正アクセスする攻撃。

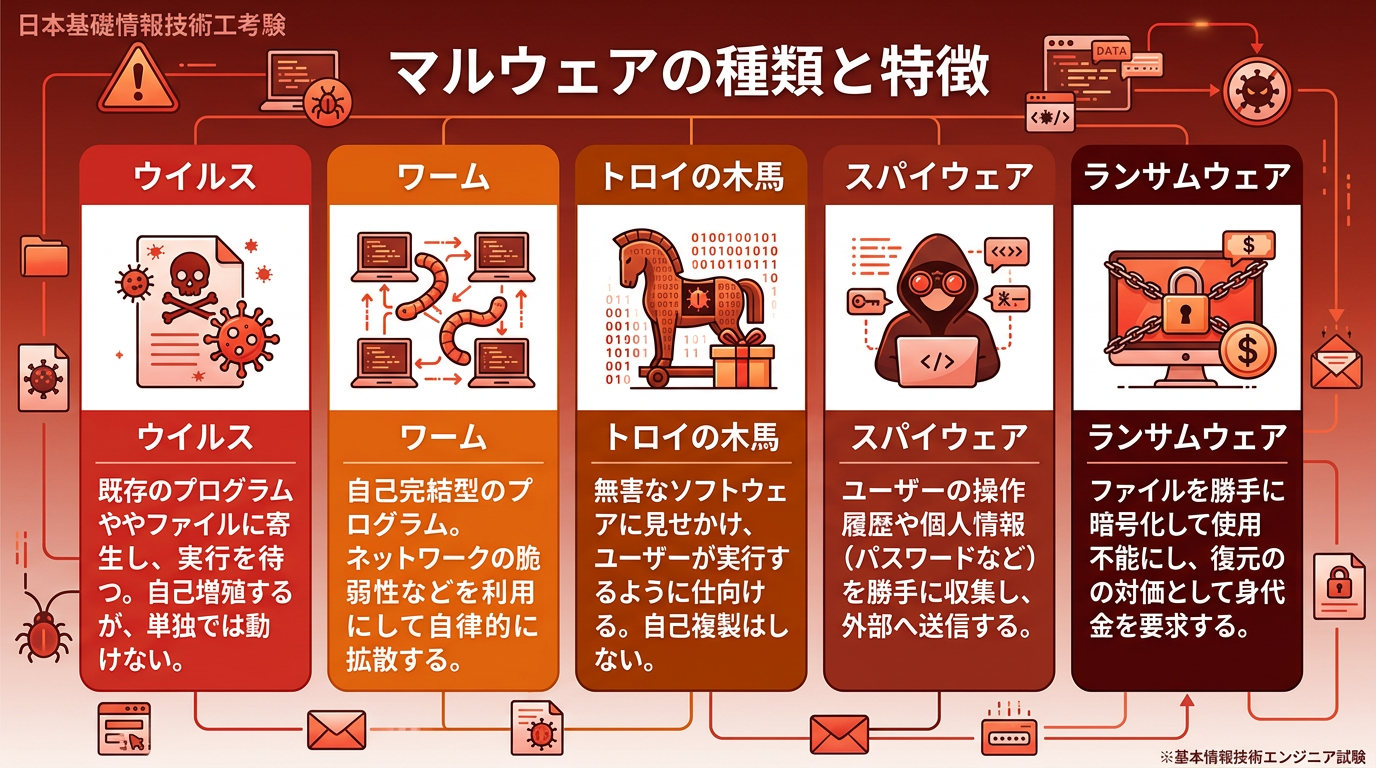

6. 暗号化技術(共通鍵・公開鍵・ハイブリッド)

▲ 共通鍵暗号と公開鍵暗号の比較

| 暗号方式 | 特徴 | メリット | デメリット | 例 |

|---|---|---|---|---|

| 共通鍵暗号方式 | 暗号化と復号に同じ鍵を使う | 高速・処理が軽い | 鍵の配送問題(安全に鍵を届けるのが困難) | AES, DES |

| 公開鍵暗号方式 | 暗号化に公開鍵、復号に秘密鍵を使う | 鍵配送問題なし・安全 | 処理が遅い(低速) | RSA |

| ハイブリッド暗号方式 | 共通鍵暗号と公開鍵暗号を組み合わせる | 速度・安全性を両立 | 実装が複雑 | SSL/TLS |

- ハッシュ関数:任意のデータから固定長のハッシュ値(メッセージダイジェスト)を生成する関数。同じデータからは常に同じ値が生成される。逆算不可能。例:SHA-256、MD5。

- 暗号化の用途:メッセージの機密性を守るために使う。

📝 ポイント:SSL/TLSの仕組み

SSL/TLSはまず公開鍵暗号で「共通鍵」を安全に交換し、その後は共通鍵で高速に通信する「ハイブリッド方式」を使っています。

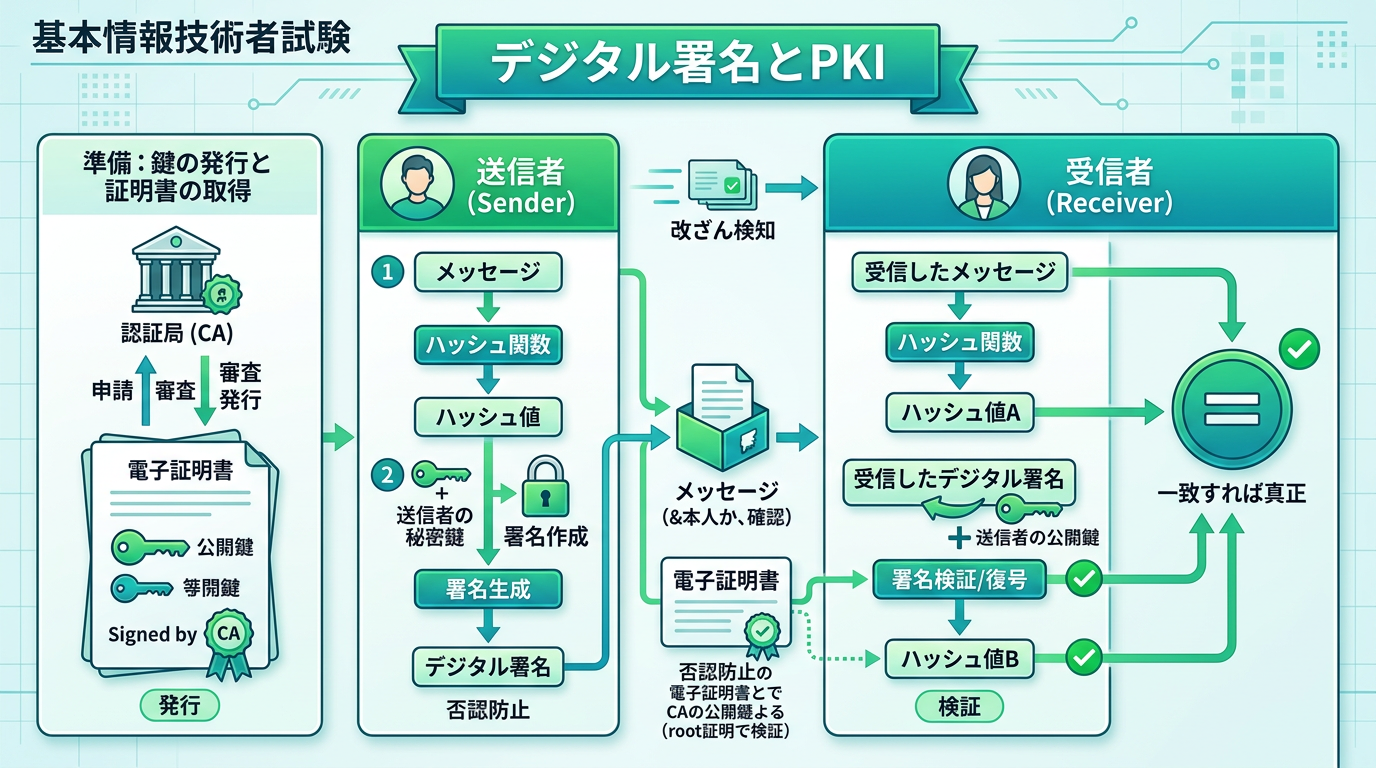

7. デジタル署名とメッセージダイジェスト

- デジタル署名:「なりすまし」と「改ざん」を検知するための技術。

-

仕組み:

- 送信者がメッセージからハッシュ関数でメッセージダイジェストを生成する

- メッセージダイジェストを送信者の「秘密鍵」で暗号化→これがデジタル署名

- 受信者は送信者の「公開鍵」でデジタル署名を復号してメッセージダイジェストを取得

- 受信したメッセージからも同じハッシュ関数でメッセージダイジェストを生成し比較

- 一致すれば「改ざんなし・本人による署名」と確認できる

【デジタル署名の検証】 デジタル署名 → 公開鍵で復号 → メッセージダイジェスト(比較)

📌 重要:デジタル署名のキーポイント

「署名は秘密鍵で作成、検証は公開鍵で」が鉄則。試験では「署名鍵=秘密鍵」「検証鍵=公開鍵」という表現も使われます。デジタル署名は「暗号化(機密性の確保)」ではなく「なりすましと改ざんの検知」が目的です。

8. 認証局(CA)とPKI

▲ 認証局(CA)とデジタル証明書の仕組み

- 認証局(CA:Certification Authority):デジタル署名が本人のものであることを証明する第三者機関。

- デジタル証明書:公開鍵の所有者が本人であることを証明するデータ。認証局が発行する。

- PKI(Public Key Infrastructure:公開鍵基盤):公開鍵暗号方式やデジタル署名の「公開鍵の持ち主」を保証するためのインフラ(基盤)。認証局を使って「なりすまし」を防ぐ仕組み全体を指す。

【認証局とデジタル証明書の流れ】

- 太郎くん(送信者)が認証局に公開鍵を送る

- 認証局が太郎くんの公開鍵を含むデジタル証明書を発行する(認証局のデジタル署名付き)

- 太郎くんがデジタル証明書を花子さんに送る

- 花子さんはデジタル証明書から公開鍵を取り出し、認証局の署名で「本物の公開鍵」と確認できる

📝 ポイント:認証局(CA)の役割

「認証局は利用者やサーバの公開鍵を証明するデジタル証明書を発行する」が試験の正解パターンです。「秘密鍵」ではなく「公開鍵」の証明であることに注意!

9. 認証技術(パスワード・多要素認証・バイオメトリクス)

-

認証の3要素:人が「本人であること」を証明する要素は3種類。

- 記憶:本人だけが知っていること。例:パスワード、暗証番号。

- 所有物:本人だけが持っているもの。例:キャッシュカード、ICカード、USBメモリ。

- 生体情報(バイオメトリクス):本人だけの特性。例:指紋、虹彩、静脈パターン、顔認証。

- 2要素認証:上記3要素のうち2つを組み合わせて認証する方式。例:ATM(キャッシュカード+暗証番号)。

-

バイオメトリクス認証:身体的特徴や行動的特徴による認証。

- 身体的特徴:指紋、虹彩、網膜、静脈パターン、声紋、顔など。

- 行動的特徴:筆跡(署名するときの速度や筆圧)、歩き方など。

- 本人拒否率:本人を誤って拒否する確率。低いほど便利。

- 他人受入率:他人を誤って受け入れる確率。低いほど安全。

- 両者はトレードオフ関係にある。

📝 ポイント:2要素認証 vs 2段階認証

「2要素認証」は別々の要素から2つ使う認証、「2段階認証」は2回認証するだけで同じ要素でもよい。例:虹彩(生体情報)+パスワード(記憶)は2要素認証。

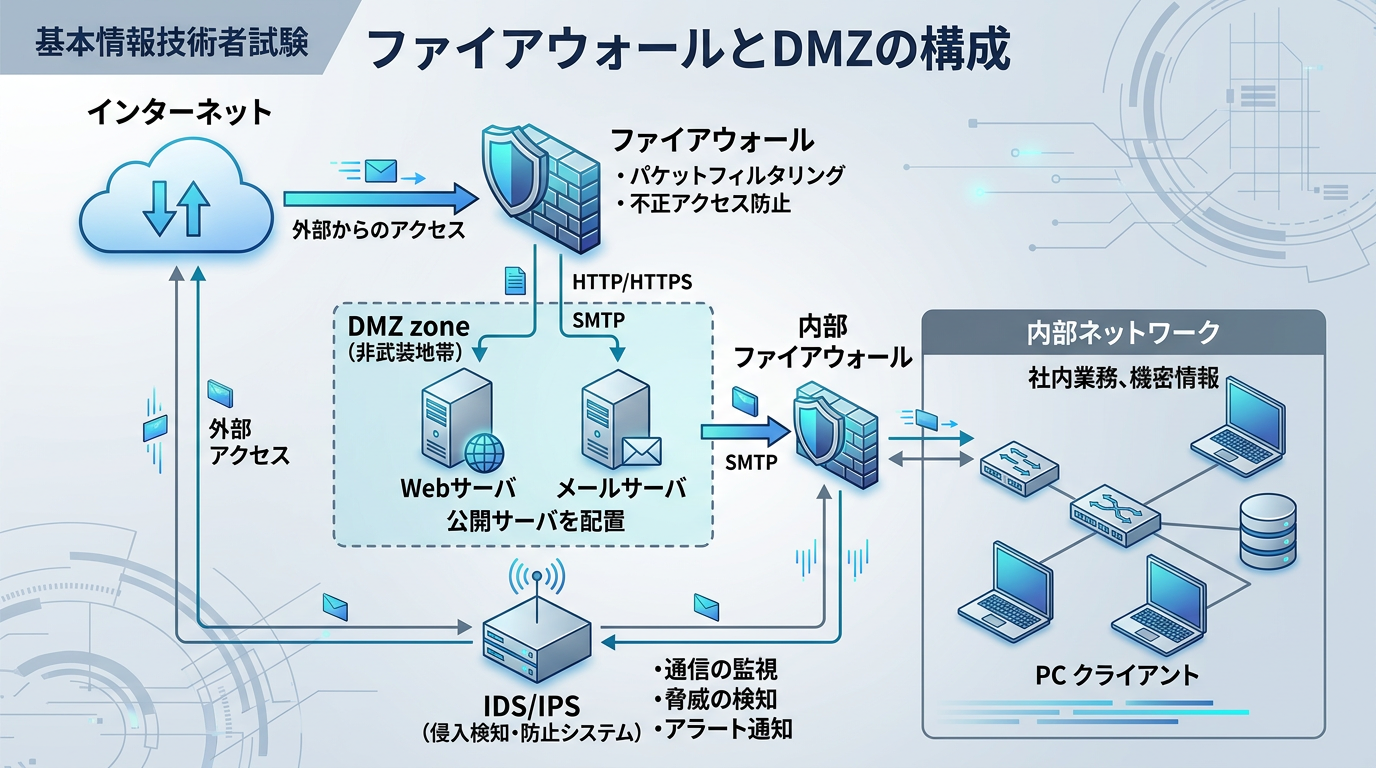

10. 脅威への対策(ファイアウォール・IDS・WAF・DMZ)

▲ ファイアウォール・DMZ・IDS/IPSによるネットワーク構成

- ファイアウォール:外部ネットワークからの不正アクセスを防ぐ境界装置。通信を許可・拒否するルールを設定する。

- DMZ(DeMilitarized Zone:非武装地帯):外部ネットワーク(インターネット)と内部ネットワークの両方から隔離されたネットワーク領域。公開用サーバ(Webサーバ、メールサーバ)を配置する。

- IDS(Intrusion Detection System:侵入検知システム):サーバやネットワークを監視し、侵入や侵害を検知した場合に管理者へ通知するシステム。

- IPS(Intrusion Prevention System:侵入防止システム):IDSの機能に加え、自動的に不正なアクセスを遮断する。

- WAF(Web Application Firewall:ワフ):WebサーバへのHTTPアクセスを監視し、SQLインジェクションやXSSなどのWebアプリケーション攻撃を検知・遮断するファイアウォール。

- UTM(Unified Threat Management:統合脅威管理):ファイアウォール、ウイルス対策、IDSなど複数のセキュリティ機能を統合的に管理するシステム。

- ウイルス対策ソフトのパターンマッチング:既知ウイルスのシグネチャ(特徴パターン)と比較してウイルスを検出する方式。

| 対策技術 | 主な機能 |

|---|---|

| ファイアウォール | 通信の許可・拒否ルールで不正アクセスを遮断 |

| DMZ | 公開サーバを隔離した安全なネットワーク領域 |

| IDS | 不正侵入を検知し管理者に通知(遮断はしない) |

| IPS | 不正侵入を検知し自動的に遮断 |

| WAF | Webアプリケーションへの攻撃(SQLi・XSS等)を防御 |

| UTM | 複数のセキュリティ機能を統合管理 |

11. リスクマネジメント

- リスクマネジメント(Risk Management):組織の活動に伴うあらゆるリスクを管理し、損失を最小の費用で食い止めるプロセス。

-

リスクマネジメントのプロセス(4段階):

- リスク特定:リスクを洗い出す

- リスク分析:特定したリスクの発生確率と損害の大きさを調べる

- リスク評価:発生確率と損害の大きさからリスクに優先順位を付ける

- リスク対応:どのような対処をいつまでに行うかを決める

| 対応策 | 内容 | 例 |

|---|---|---|

| リスク回避 | リスクに関わる作業をしない | リスクのある業務を外す |

| リスク低減(軽減) | リスクの発生確率を下げる | セキュリティ対策の実施 |

| リスク共有(移転・転嫁) | リスクを他社・他者へ移す | 外部委託・保険加入 |

| リスク保有(受容) | リスクをそのまま受け入れる | 対策費用>被害額の場合 |

📝 ポイント:リスクアセスメントとリスクマネジメントの違い

「リスクアセスメント=特定+分析+評価(3段階)」はリスクマネジメント全体の前半部分。「対応」まで含めた全体がリスクマネジメントです。

12. 過去問チャレンジ!

🎯 記事冒頭の例題に、もう一度チャレンジ!

【問題1(再掲)】ソーシャルエンジニアリング

ソーシャルエンジニアリングに分類される手口はどれか。

ア. ウイルス感染で自動作成されたバックドアからシステムに侵入する。

イ. システム管理者などを装い、利用者に問い合わせてパスワードを取得する。

ウ. 総当たり攻撃ツールを用いてパスワードを解析する。

エ. バッファオーバーフローなどのソフトウェアの脆弱性を利用してシステムに侵入する。

✅ 解答・完全解説

正解:イ

解説:

ソーシャルエンジニアリングとは、技術的なツールや知識を使わず、「人間の心理的な隙」を利用して機密情報を入手する手法です。

イ「システム管理者を装って利用者からパスワードを取得する」は、技術でなく「人を騙す」手法なのでソーシャルエンジニアリングに該当します。

ア・ウ・エはすべて技術的なツールや脆弱性を利用する「技術的脅威」です。

【過去問 その2】PKI(公開鍵基盤)

PKIにおける認証局(CA)が、信頼できる第三者機関として果たす役割はどれか。

ア. 利用者からの要求に対して正確な時刻を返答し、時刻合わせを可能にする。

イ. 利用者から要求された電子メールの本文に対して、デジタル署名を付与する。

ウ. 利用者やサーバの公開鍵を証明するデジタル証明書を発行する。

エ. 利用者やサーバの秘密鍵を証明するデジタル証明書を発行する。

💡 解答・解説

正解:ウ

認証局(CA)の役割は「公開鍵を証明するデジタル証明書の発行」です。アはNTP(時刻合わせ)の役割、イはS/MIMEの役割、エは「秘密鍵」ではなく「公開鍵」が正しいので誤りです。

【過去問 その3】WAFの説明

WAFの説明はどれか。

ア. Webサイトに対するアクセス内容を監視し、攻撃とみなされるパターンを検知したときに当該アクセスを遮断する。

イ. Wi-Fiアライアンスが認定した無線LANの暗号化方式の規格であり、AES暗号に対応している。

ウ.

様々なシステムの動作ログを一元的に蓄積、管理し、セキュリティ上の脅威となる事象をいち早く検知、分析する。

エ.

ファイアウォール機能を有し、ウイルス対策、侵入検知などを連携させ、複数のセキュリティ機能を統合的に管理する。

💡 解答・解説

正解:ア

WAF(Web Application Firewall)はWebアプリケーションへの攻撃を検知・遮断するファイアウォールです。イはWPA2(無線LAN暗号化規格)、ウはSIEM(Security Information and Event Management)、エはUTM(統合脅威管理)の説明です。

13. この章のまとめ

📌 情報セキュリティのまとめ

- CIA=機密性(Confidentiality)・完全性(Integrity)・可用性(Availability)の3要素。

- 脅威の3分類=人的脅威・技術的脅威・物理的脅威。

- ソーシャルエンジニアリング=技術不使用・人の心理を利用した攻撃。不正のトライアングル(機会・動機・正当化)。

- マルウェア=ウイルス(宿主必要)・ワーム(単独増殖)・ランサムウェア(身代金要求)・スパイウェア・キーロガー・ボット・バックドア。

- Web攻撃=フィッシング・ドライブバイダウンロード・SEOポイズニング・DNSキャッシュポイズニング・SQLインジェクション・XSS。

- 共通鍵暗号=高速・鍵配送問題あり。公開鍵暗号=安全・低速。ハイブリッド=両方の利点を組合せ。

- デジタル署名=「秘密鍵で署名」「公開鍵で検証」。なりすまし・改ざんを検知。

- 認証局(CA)=公開鍵を証明するデジタル証明書を発行。PKI=公開鍵基盤。

- 2要素認証=記憶・所有物・生体情報の3要素のうち2種類を使って認証。

- バイオメトリクス認証=本人拒否率と他人受入率はトレードオフ。

- DMZ=公開サーバを設置するネットワーク非武装地帯。IDS=検知のみ、IPS=検知+遮断。

- リスクアセスメント=特定+分析+評価。リスク対応=回避・低減・共有・保有の4種類。

学習難易度:★★★★☆

情報セキュリティは基本情報技術者試験で最も出題数が多い分野です。専門用語が多いですが、語源を理解することで覚えやすくなります。マルウェアの種類の違い、暗号化方式の違い、デジタル署名の仕組みを重点的に学習しましょう!

この記事について

基本情報技術者試験の合格を目指す方のために、参考書の内容を初心者向けにわかりやすく噛み砕いて解説しています。ITの基礎をしっかり固めて、一緒に合格を目指しましょう!